本周漏洞态势研判情况

本周信息安全漏洞威胁整体评价级别为中。

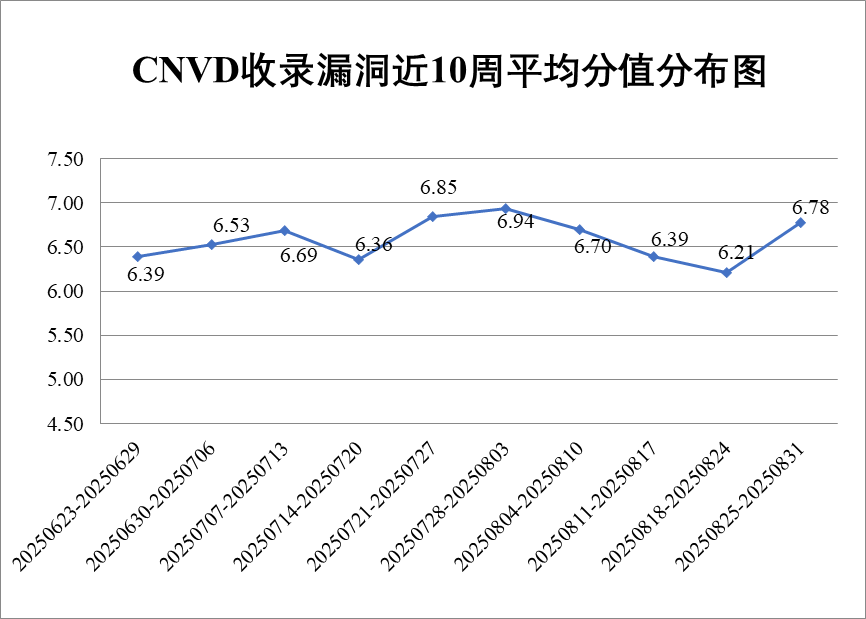

国家信息安全漏洞共享平台(以下简称CNVD)本周共收集、整理信息安全漏洞447个,其中高危漏洞256个、中危漏洞173个、低危漏洞18个。漏洞平均分值为6.78。本周收录的漏洞中,涉及0day漏洞285个(占64%),其中互联网上出现“Complaint Management System SQL注入漏洞、Boat Booking System SQL注入漏洞”等零日代码攻击漏洞。本周CNVD接到的涉及党政机关和企事业单位的漏洞总数14812个,与上周(5498个)环比增加169%。

图1 CNVD收录漏洞近10周平均分值分布图

本周漏洞事件处置情况

本周,CNVD向银行、保险、能源等重要行业单位通报漏洞事件12起,向基础电信企业通报漏洞事件2起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件1193起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件46起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件11起。

此外,CNVD通过已建立的联系机制或涉事单位公开联系渠道向以下单位通报了其信息系统或软硬件产品存在的漏洞,具体处置单位情况如下所示:

珠海市中粤通信技术有限公司、众勤通信设备贸易(上海)有限公司、仲琦科技股份有限公司、中科方德软件有限公司、浙江龙腾畅想软件有限公司、浙江大华技术股份有限公司、友讯电子设备(上海)有限公司、用友网络科技股份有限公司、兄弟(中国)商业有限公司、新天科技股份有限公司、西安瑞友信息技术资讯有限公司、武汉三佳医疗信息技术有限公司、武汉金同方科技有限公司、卫宁健康科技集团股份有限公司、北京万户网络技术有限公司、沈阳点动科技有限公司、神州数码控股有限公司、深圳效率科技有限公司、深圳市同享软件科技有限公司、深圳市思源计算机软件股份有限公司、深圳市思迅软件股份有限公司、深圳市锐明技术股份有限公司、深圳市明源云科技有限公司、深圳市蓝凌软件股份有限公司、深圳市吉祥腾达科技有限公司、深圳市共济科技股份有限公司、深圳市道尔智控科技股份有限公司、深圳市必联电子有限公司、深圳齐心好视通云计算有限公司、深圳鲲云信息科技有限公司、深圳聚力软件科技有限公司、上海真兰仪表科技股份有限公司、上海易教信息科技有限公司、上海起迪计算机科技发展有限公司、上海企源科技股份有限公司、上海普华科技发展股份有限公司、上海能誉科技股份有限公司、上海金慧软件有限公司、上海建业信息科技股份有限公司、上海泛微网络科技股份有限公司、上海博阳精讯信息科技有限公司、陕西硅峰网络科技有限公司、山石网科通信技术股份有限公司、山东金钟科技集团股份有限公司、厦门天锐科技股份有限公司、厦门四信通信科技有限公司、厦门快普信息技术有限公司、瑞斯康达科技发展股份有限公司、任子行网络技术股份有限公司、青岛雨诺网络信息股份有限公司、青岛海信网络科技股份有限公司、青岛东胜伟业软件有限公司、南通管伊佳科技有限公司、南京科远智慧科技集团股份有限公司、浪潮数字(山东)科技有限公司、科大讯飞股份有限公司、金恒科技(深圳)有限公司、捷能热力电站有限公司、佳能(中国)有限公司、惠普贸易(上海)有限公司、湖南众合百易信息技术有限公司、湖南东润智能仪表有限公司、河南合正软件有限公司、杭州新中大科技股份有限公司、杭州西软信息技术有限公司、杭州立方控股股份有限公司、杭州可道云网络有限公司、汉王科技股份有限公司、桂林崇胜网络科技有限公司、贵州黔狐科技股份有限公司、广州一碑网络科技有限公司、广东赛意信息科技有限公司、广东保伦电子股份有限公司、东软集团股份有限公司、东莞市同享软件科技有限公司、钉钉(中国)信息技术有限公司、大象慧云信息技术有限公司、成都索贝数码科技股份有限公司、成都秦川物联网科技股份有限公司、畅捷通信息技术股份有限公司、北京中控智慧科技发展有限公司、北京兴辅科技有限公司、北京星网锐捷网络技术有限公司、北京小米科技有限责任公司、北京万维盈创科技发展有限公司、北京同方卫康科技有限公司、北京通达信科科技有限公司、北京天润融通科技股份有限公司、北京数科网维技术有限责任公司、北京神州视翰科技有限公司、北京山石网科信息技术有限公司、北京巧巧时代网络科技有限公司、北京九思协同软件有限公司、北京精一强远科技有限公司、北京金和网络股份有限公司、北京抖音信息服务有限公司、北京宝兰德软件股份有限公司、北京安必达科技有限公司、蚌埠依爱消防电子有限责任公司和安科瑞电气股份有限公司。

本周漏洞报送情况统计

本周报送情况如表1所示。其中,新华三技术有限公司、深信服科技股份有限公司、北京数字观星科技有限公司、杭州安恒信息技术股份有限公司、阿里云计算有限公司等单位报送公开收集的漏洞数量较多。星云博创科技有限公司、上海纽盾科技股份有限公司、江苏云天网络安全技术有限公司、北京网御星云信息技术有限公司、北京天下信安技术有限公司、北京山石网科信息技术有限公司、北京航空航天大学、杭州中正检测技术有限公司、甘肃青鸾信息科技有限公司、北京建恒信安科技有限公司、成都久信信息技术股份有限公司、陕西青山四纪信息技术有限公司、联通数字科技有限公司、电投(贵安新区)数据中心有限公司、吉林省吉林祥云信息技术有限公司、海南神州希望网络有限公司及其他个人白帽子向CNVD提交了14812个以事件型漏洞为主的原创漏洞,其中包括斗象科技(漏洞盒子)、三六零数字安全科技集团有限公司和奇安信网神(补天平台)向CNVD共享的白帽子报送14381条原创漏洞信息。

表1 漏洞报送情况统计表

报送单位或个人 |

漏洞报送数量 |

原创漏洞数量 |

奇安信网神(补天平台) |

12446 |

12446 |

新华三技术有限公司 |

1638 |

0 |

斗象科技(漏洞盒子) |

1027 |

1027 |

三六零数字安全科技集团有限公司 |

908 |

908 |

深信服科技股份有限公司 |

711 |

17 |

北京数字观星科技有限公司 |

704 |

0 |

杭州安恒信息技术股份有限公司 |

301 |

0 |

阿里云计算有限公司 |

166 |

1 |

北京神州绿盟科技有限公司 |

161 |

0 |

北京知道创宇信息技术有限公司 |

84 |

0 |

北京安信天行科技有限公司 |

81 |

81 |

北京启明星辰信息安全技术有限公司 |

80 |

10 |

北京天融信网络安全技术有限公司 |

40 |

3 |

远江盛邦安全科技集团股份有限公司 |

10 |

1 |

杭州迪普科技股份有限公司 |

9 |

0 |

北京升鑫网络科技有限公司(青藤云安全) |

5 |

5 |

深圳市腾讯计算机系统有限公司(玄武实验室) |

3 |

3 |

北京智游网安科技有限公司 |

3 |

3 |

北京长亭科技有限公司 |

1 |

1 |

星云博创科技有限公司 |

14 |

14 |

上海纽盾科技股份有限公司 |

7 |

7 |

江苏云天网络安全技术有限公司 |

6 |

6 |

北京网御星云信息技术有限公司 |

5 |

5 |

北京天下信安技术有限公司 |

3 |

3 |

北京山石网科信息技术有限公司 |

2 |

2 |

北京航空航天大学 |

2 |

2 |

杭州中正检测技术有限公司 |

1 |

1 |

甘肃青鸾信息科技有限公司 |

1 |

1 |

北京建恒信安科技有限公司 |

1 |

1 |

成都久信信息技术股份有限公司 |

1 |

1 |

陕西青山四纪信息技术有限公司 |

1 |

1 |

联通数字科技有限公司 |

1 |

1 |

电投(贵安新区)数据中心有限公司 |

1 |

1 |

吉林省吉林祥云信息技术有限公司 |

1 |

1 |

海南神州希望网络有限公司 |

1 |

1 |

个人 |

258 |

258 |

报送总计 |

18684 |

14812 |

本周漏洞按类型和厂商统计

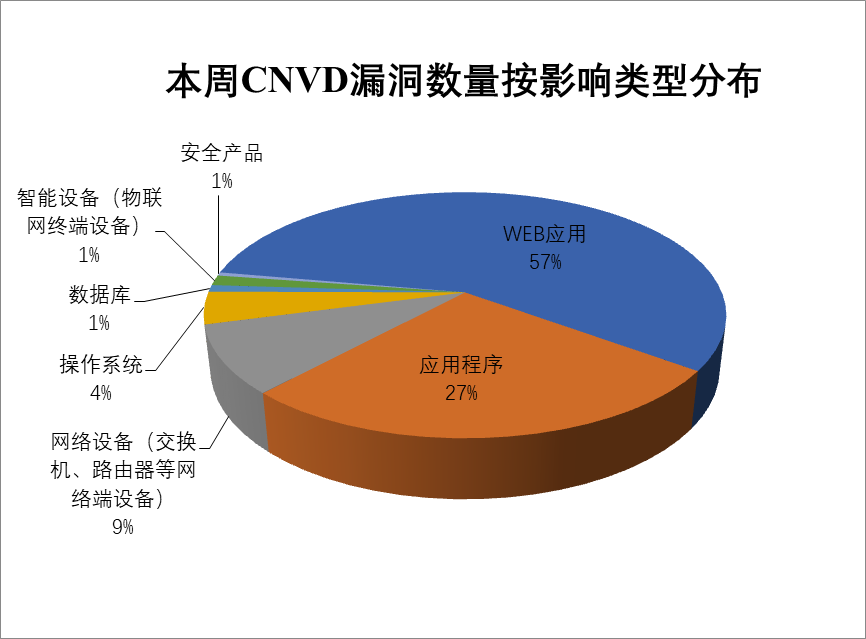

本周,CNVD收录了447个漏洞。WEB应用256个,应用程序120个,网络设备(交换机、路由器等网络端设备)40个,操作系统19个,智能设备(物联网终端设备)6个,数据库4个,安全产品2个。

表2 漏洞按影响类型统计表

漏洞影响对象类型 |

漏洞数量 |

WEB应用 |

256 |

应用程序 |

120 |

网络设备(交换机、路由器等网络端设备) |

40 |

操作系统 |

19 |

智能设备(物联网终端设备) |

6 |

数据库 |

4 |

安全产品 |

2 |

图2 本周漏洞按影响类型分布

CNVD整理和发布的漏洞涉及北京金和网络股份有限公司、Intel、Adobe等多家厂商的产品,部分漏洞数量按厂商统计如表3所示。

表3 漏洞产品涉及厂商分布统计表

序号 |

厂商(产品) |

漏洞数量 |

所占比例 |

1 |

北京金和网络股份有限公司 |

28 |

6% |

2 |

Intel |

22 |

5% |

5 |

Adobe |

22 |

5% |

4 |

畅捷通信息技术股份有限公司 |

18 |

4% |

3 |

CGM |

17 |

4% |

6 |

用友网络科技股份有限公司 |

16 |

4% |

7 |

北京神州视翰科技有限公司 |

15 |

3% |

8 |

Microsoft |

15 |

3% |

9 |

NVIDIA |

12 |

3% |

10 |

其他 |

282 |

63% |

本周行业漏洞收录情况

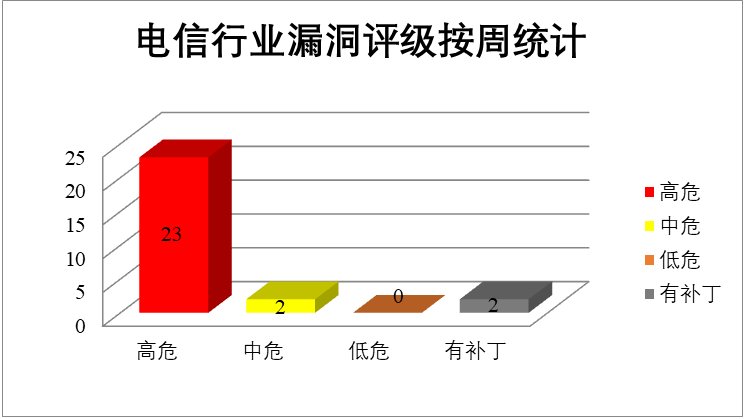

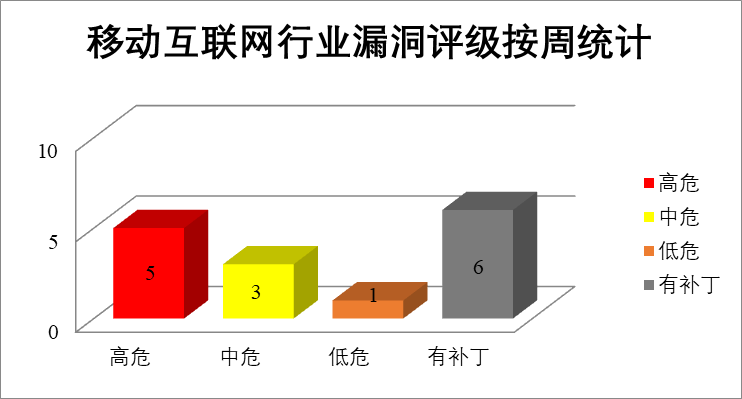

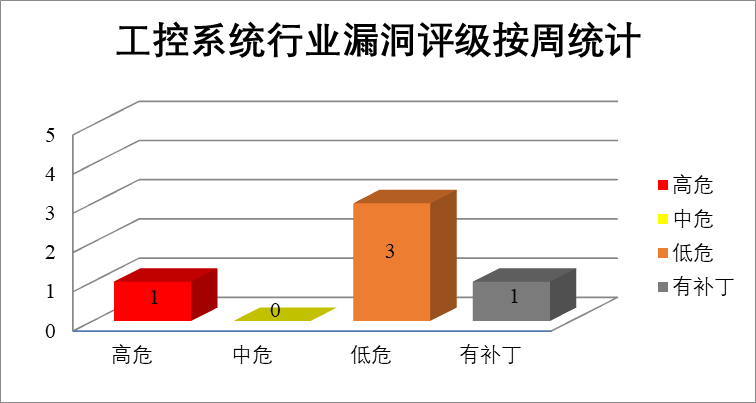

本周,CNVD收录了25个电信行业漏洞,9个移动互联网行业漏洞,4个工控行业漏洞(如下图所示)。其中,“TOTOLINK A7000R认证绕过漏洞、Apple iOS和iPadOS信息泄露漏洞”等漏洞的综合评级为“高危”。相关厂商已经发布了漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

电信行业漏洞链接:http://telecom.cnvd.org.cn/

移动互联网行业漏洞链接:http://mi.cnvd.org.cn/

工控系统行业漏洞链接:http://ics.cnvd.org.cn/

图3 电信行业漏洞统计

图4 移动互联网行业漏洞统计

图5 工控系统行业漏洞统计

本周重要漏洞安全告警

本周,CNVD整理和发布以下重要安全漏洞信息。

1、IBM产品安全漏洞

IBM Guardium Data Protection是IBM的数据保护产品,用于监控和保护敏感数据。IBM Operational Decision Manager是IBM公司的一款业务规则管理平台,用于自动化企业级决策流程。IBM QRadar SIEM是IBM公司的一款企业级安全信息和事件管理系统,用于实时监控、分析和响应网络安全威胁。IBM Tivoli Monitoring是IBM公司的一款企业级系统监控管理软件。IBM Db2是美国国际商业机器(IBM)公司的一套关系型数据库管理系统。该系统的执行环境主要有UNIX、Linux、IBMi、z/OS以及Windows服务器版本。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞通过远程方式获取敏感信息,溢出缓冲区,在目标系统上执行任意代码或导致服务器崩溃等。

CNVD收录的相关漏洞包括:IBM Guardium Data Protection信息泄露漏洞、IBM Operational Decision Manager输入验证错误漏洞、IBM QRadar SIEM跨站脚本漏洞(CNVD-2025-19778)、IBM Tivoli Monitoring缓冲区溢出漏洞(CNVD-2025-19777、CNVD-2025-19776)、IBM Db2拒绝服务漏洞(CNVD-2025-19781、CNVD-2025-19783、CNVD-2025-19782)。其中,“IBM Operational Decision Manager输入验证错误漏洞、IBM Tivoli Monitoring缓冲区溢出漏洞(CNVD-2025-19777、CNVD-2025-19776)”漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19775

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19779

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19778

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19777

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19776

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19781

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19783

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19782

2、Microsoft产品安全漏洞

Microsoft Azure Stack是美国微软(Microsoft)公司的一款基于Azure云平台的混合云计算软件解决方案。该产品支持构建和部署混合应用程序。Microsoft Word是美国微软(Microsoft)公司的一套Office套件中的文字处理软件。Microsoft Office Visio是美国微软(Microsoft)公司的一款Office软件系列中的负责绘制流程图和示意图的软件。Microsoft Azure是美国微软(Microsoft)公司的一套开放的企业级云计算平台。Microsoft Office PowerPoint是美国微软(Microsoft)公司的一个用于制作、演示文稿(PPT)的软件。Microsoft Office是美国微软(Microsoft)公司的一款办公软件套件产品。该产品常用组件包括Word、Excel、Access、Powerpoint、FrontPage等。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取敏感信息,执行欺骗攻击,执行代码等。

CNVD收录的相关漏洞包括:Microsoft Azure Stack路径遍历漏洞、Microsoft Word资源管理错误漏洞(CNVD-2025-19541)、Microsoft Office Visio资源管理错误漏洞、Microsoft Azure信息泄露漏洞(CNVD-2025-19545)、Microsoft Azure访问控制错误漏洞、Microsoft Office PowerPoint资源管理错误漏洞、Microsoft Office Visio资源管理错误漏洞(CNVD-2025-19547)、Microsoft Office资源管理错误漏洞。其中,除“Microsoft Azure信息泄露漏洞(CNVD-2025-19545)、Microsoft Azure访问控制错误漏洞”外其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19543

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19541

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19546

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19545

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19544

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19548

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19547

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19554

3、Adobe产品安全漏洞

Adobe FrameMaker是Adobe公司开发的专业级技术文档创作与排版软件,主要用于处理复杂的长篇结构化内容(如技术手册、航空文档等),支持XML/DITA标准、多语言出版及跨媒体发布。Adobe InDesign Desktop是Adobe公司开发的桌面出版(DTP)软件,主要用于印刷品、数字出版物的排版设计,包括书籍、杂志、海报、电子书等。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞使应用程序崩溃或可以应用程序上下文执行任意代码等。

CNVD收录的相关漏洞包括:Adobe Framemaker释放后重用漏洞(CNVD-2025-19624、CNVD-2025-19625、CNVD-2025-19626)、Adobe InDesign Desktop越界写入漏洞(CNVD-2025-19628、CNVD-2025-19627)、Adobe InDesign Desktop释放后重用漏洞(CNVD-2025-19767、CNVD-2025-19766、CNVD-2025-19765)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19624

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19625

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19626

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19628

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19627

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19767

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19766

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19765

4、Apache产品安全漏洞

Apache Seata是一款开源的分布式事务解决方案,致力于在微服务架构下提供高性能和简单易用的分布式事务服务。Apache Struts Extras是Apache软件基金会的Web应用框架扩展组件,用于增强Struts框架的功能。Apache Superset是美国阿帕奇(Apache)基金会的一个数据可视化和数据探索平台。Apache Commons FileUpload是美国阿帕奇(Apache)基金会的一个可将文件上传到Servlet和Web应用程序的软件包。Apache HTTP Server是Apache软件基金会的一款开源Web服务器软件。Apache ORC是美国阿帕奇(Apache)基金会的一个高性能列式存储格式,专为Hadoop生态系统设计,优化大数据查询与分析性能。Apache Kvrocks是美国阿帕奇(Apache)基金会的一个分布式键值NoSQL数据库。Apache ActiveMQ是美国阿帕奇(Apache)基金会的一套开源的消息中间件,它支持Java消息服务、集群、Spring Framework等。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞导致内存损坏,提交特殊的请求,可使应用程序崩溃,提交特殊的请求,可以在应用程序上下文执行任意代码等。

CNVD收录的相关漏洞包括:Apache Seata代码执行漏洞、Apache Struts Extras日志信息泄露漏洞、Apache Superset授权问题漏洞、Apache Commons FileUpload文件上传漏洞、Apache HTTP Server代码问题漏洞、Apache ORC缓冲区溢出漏洞、Apache Kvrocks拒绝服务漏洞、Apache ActiveMQ缓冲区溢出漏洞。其中,除“Apache Struts Extras日志信息泄露漏洞、Apache HTTP Server代码问题漏洞”外其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19769

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19780

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19788

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19786

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19785

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19789

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19791

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19790

5、D-Link DSL-7740C backup函数命令注入漏洞

D-Link DSL-7740C是中国友讯(D-Link)公司的一款调制解调器。本周,D-Link DSL-7740C backup函数被披露存在命令注入漏洞,攻击者可利用该漏洞执行任意命令。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:https://www.cnvd.org.cn/flaw/show/CNVD-2025-19871

更多高危漏洞如表4所示,详细信息可根据CNVD编号,在CNVD官网进行查询。参考链接:http://www.cnvd.org.cn/flaw/list

表4 部分重要高危漏洞列表

CNVD编号 |

漏洞名称 |

综合评级 |

修复方式 |

CNVD-2025-19412 |

WordPress插件Bit Form builder代码问题漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://wordpress.org/plugins/bit-form |

CNVD-2025-19509 |

Apple macOS Sequoia代码执行漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://support.apple.com/en-us/124149 |

CNVD-2025-19510 |

Apple macOS Sequoia代码执行漏洞(CNVD-2025-19510) |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://support.apple.com/en-us/124149 |

CNVD-2025-19529 |

TOTOLINK EX1200T认证绕过漏洞 |

高 |

目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载: https://gist.github.com/lin-3-start/e42344d5caea881e5429fdd40fad1fd8 |

CNVD-2025-19531 |

Rockwell Automation FLEX 5000资源管理错误漏洞(CNVD-2025-19531) |

高 |

厂商已发布了漏洞修复程序,请及时关注更新: https://www.rockwellautomation.com/en-us/trust-center/security-advisories/advisory.SD1737.html |

CNVD-2025-19530 |

TOTOLINK A7000R认证绕过漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://gist.github.com/lin-3-start/5b20f6fbe3aa0c3fc75f320cd589182a |

CNVD-2025-19540 |

Siemens Mendix SAML账户劫持漏洞 |

高 |

厂商已发布了漏洞修复程序,请及时关注更新: https://marketplace.mendix.com/link/component/1174 |

CNVD-2025-19549 |

NVIDIA Triton Inference Server整数溢出漏洞 |

高 |

目前厂商已发布升级补丁以修复漏洞,补丁获取链接: https://github.com/triton-inference-server/server/releases |

CNVD-2025-19552 |

NVIDIA Triton Inference Server栈溢出漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://github.com/triton-inference-server/server/releases |

CNVD-2025-19560 |

Mozilla Firefox for Android信息泄露漏洞(CNVD-2025-19560) |

高 |

目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载: https://www.mozilla.org/security/advisories/mfsa2025-56/ |

小结:本周,IBM产品被披露存在多个漏洞,攻击者可利用漏洞通过远程方式获取敏感信息,溢出缓冲区,在目标系统上执行任意代码或导致服务器崩溃。此外,Microsoft、Adobe、Apache等多款产品被披露存在多个漏洞,攻击者可利用漏洞获取敏感信息,执行欺骗攻击,执行代码等。另外,D-Link DSL-7740C backup函数被披露存在命令注入漏洞,攻击者可利用该漏洞执行任意命令。建议相关用户随时关注上述厂商主页,及时获取修复补丁或解决方案。

吉公网安备 22017202000203号

吉公网安备 22017202000203号