本周漏洞态势研判情况

本周信息安全漏洞威胁整体评价级别为中。

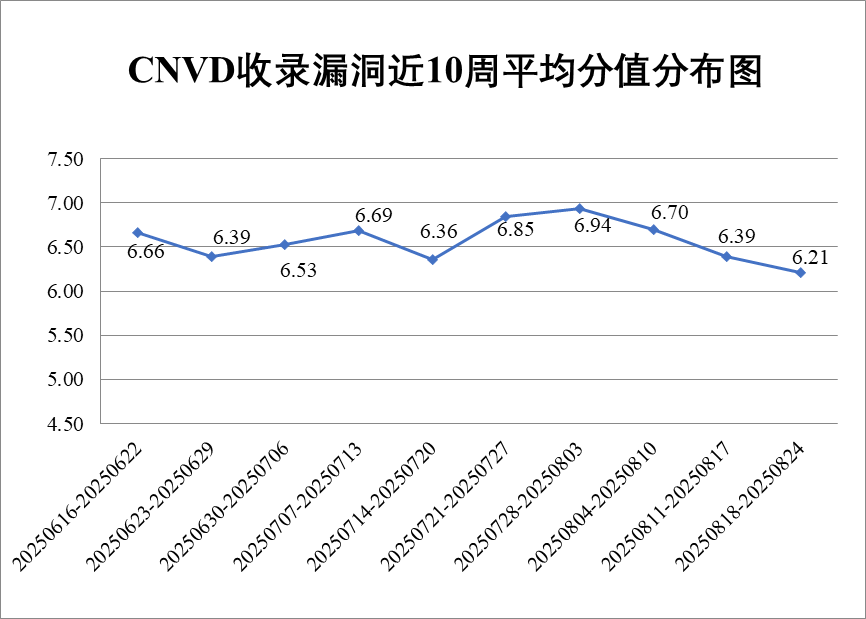

国家信息安全漏洞共享平台(以下简称CNVD)本周共收集、整理信息安全漏洞374个,其中高危漏洞154个、中危漏洞184个、低危漏洞36个。漏洞平均分值为6.21。本周收录的漏洞中,涉及0day漏洞194个(占52%),其中互联网上出现“Tenda AC20命令注入漏洞、Lantronix Provisioning Manager XML外部实体注入漏洞”等零日代码攻击漏洞。本周CNVD接到的涉及党政机关和企事业单位的漏洞总数5498个,与上周(3204个)环比增加72%。

图1 CNVD收录漏洞近10周平均分值分布图

本周漏洞事件处置情况

本周,CNVD向银行、保险、能源等重要行业单位通报漏洞事件5起,向基础电信企业通报漏洞事件1起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件545起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件26起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件14起。

此外,CNVD通过已建立的联系机制或涉事单位公开联系渠道向以下单位通报了其信息系统或软硬件产品存在的漏洞,具体处置单位情况如下所示:

珠海优特电力科技股份有限公司、郑州微厦计算机科技有限公司、浙江和达科技股份有限公司、长沙市同迅计算机科技有限公司、友讯电子设备(上海)有限公司、用友网络科技股份有限公司、兄弟(中国)商业有限公司、西安交大捷普网络科技有限公司、万洲电气股份有限公司、统信软件技术有限公司、天津天堰科技股份有限公司、天津环球磁卡集团有限公司、台达电子企业管理(上海)有限公司、苏州智合诚信息科技有限公司、深圳市优卡特实业有限公司、深圳市易有云网络科技有限责任公司、深圳市亿玛信诺科技有限公司、深圳市思迅软件股份有限公司、深圳市赛格导航科技股份有限公司、深圳市明源云科技有限公司、深圳市蓝凌软件股份有限公司、深圳市吉祥腾达科技有限公司、深圳鼎信通达股份有限公司、上海上讯信息技术股份有限公司、上海易正软件技术服务有限公司、上海三高计算机中心股份有限公司、上海肯特仪表股份有限公司、上海华测导航技术股份有限公司、上海博达数据通信有限公司、山石网科通信技术股份有限公司、厦门天锐科技股份有限公司、厦门四信通信科技有限公司、任子行网络技术股份有限公司、青岛海信网络科技股份有限公司、南宁迈世信息技术有限公司、南京亚派软件技术有限公司、南京三商电脑软件开发有限公司、南昌市西湖区平凡电脑商行、迈普通信技术股份有限公司、金恒科技(深圳)有限公司、惠普贸易(上海)有限公司、湖南思博特信息科技有限公司、合肥中普软件科技有限公司、杭州卓健信息科技股份有限公司、杭州云润科技有限公司、杭州西软信息技术有限公司、杭州牛之云科技有限公司、杭州立方控股股份有限公司、杭州海康威视数字技术股份有限公司、杭州飞致云信息科技有限公司、海南有趣科技有限公司、贵州宏信创达工程检测咨询有限公司、广州市云景信息科技有限公司、广东保伦电子股份有限公司、福建新大陆通信科技股份有限公司、飞救医疗科技(北京)有限公司、东莞市智跃软件科技有限公司、东莞市同享软件科技有限公司、东方网力科技股份有限公司、大连亿坊电子商务有限公司、成都索贝数码科技股份有限公司、成都朗速科技有限公司、成都海翔软件有限公司、畅捷通信息技术股份有限公司、北京中农信达信息技术有限公司、北京永洪商智科技有限公司、北京星网锐捷网络技术有限公司、北京小米科技有限责任公司、北京万户软件技术有限公司、北京素玄科技有限公司、北京硕人时代科技股份有限公司、北京神州视翰科技有限公司、北京美特软件技术有限公司、北京龙软科技股份有限公司、北京灵州网络技术有限公司、北京康海时代科技有限公司、北京凯特伟业科技有限公司、北京金和网络股份有限公司、北京好雨科技有限公司、北京北大方正电子有限公司、安科瑞电气股份有限公司、安徽皖通邮电股份有限公司和安徽界城新能源科技发展有限公司。

本周漏洞报送情况统计

本周报送情况如表1所示。其中,深信服科技股份有限公司、北京启明星辰信息安全技术有限公司、三六零数字安全科技集团有限公司、北京数字观星科技有限公司、新华三技术有限公司等单位报送公开收集的漏洞数量较多。江苏云天网络安全技术有限公司、北京天下信安技术有限公司、吉林省吉林祥云信息技术有限公司、北京山石网科信息技术有限公司、江苏讯安信息安全技术有限公司、北方实验室(沈阳)股份有限公司、成都久信信息技术股份有限公司、上海纽盾科技股份有限公司、北京网御星云信息技术有限公司、北京卓识网安技术股份有限公司、成都尺物科技有限公司、电投(贵安新区)数据中心有限公司、杭州中正检测技术有限公司、苏州华舜网络安全技术有限公司、山东五棵松电气科技有限公司、卫界安全(泰安)科技有限公司、海南神州希望网络有限公司、国源天顺科技产业集团有限公司、中移(杭州)信息技术有限公司、南京禾盾信息科技有限公司、中资网络信息安全科技有限公司、润成安全技术有限公司、国网浙江省电力有限公司电力科学研究院、人保信息科技有限公司、帆软软件有限公司、中电福富信息科技有限公司及其他个人白帽子向CNVD提交了5498个以事件型漏洞为主的原创漏洞,其中包括斗象科技(漏洞盒子)、三六零数字安全科技集团有限公司和奇安信网神(补天平台)向CNVD共享的白帽子报送4691条原创漏洞信息。

表1 漏洞报送情况统计表

报送单位或个人 |

漏洞报送数量 |

原创漏洞数量 |

深信服科技股份有限公司 |

5755 |

14 |

斗象科技(漏洞盒子) |

2333 |

2333 |

北京启明星辰信息安全技术有限公司 |

1389 |

12 |

三六零数字安全科技集团有限公司 |

1335 |

1335 |

奇安信网神(补天平台) |

1023 |

1023 |

北京数字观星科技有限公司 |

847 |

0 |

新华三技术有限公司 |

821 |

0 |

北京神州绿盟科技有限公司 |

473 |

0 |

安天科技集团股份有限公司 |

458 |

0 |

阿里云计算有限公司 |

350 |

19 |

北京天融信网络安全技术有限公司 |

271 |

10 |

京东科技信息技术有限公司 |

263 |

0 |

北京知道创宇信息技术有限公司 |

117 |

0 |

北京安信天行科技有限公司 |

16 |

16 |

远江盛邦安全科技集团股份有限公司 |

13 |

13 |

杭州迪普科技股份有限公司 |

9 |

0 |

北京长亭科技有限公司 |

5 |

5 |

内蒙古奥创科技有限公司 |

2 |

2 |

恒安嘉新(北京)科技股份公司 |

1 |

0 |

浪潮电子信息产业股份有限公司 |

1 |

1 |

西门子(中国)有限公司 |

25 |

0 |

江苏云天网络安全技术有限公司 |

21 |

21 |

北京天下信安技术有限公司 |

9 |

9 |

吉林省吉林祥云信息技术有限公司 |

5 |

5 |

北京山石网科信息技术有限公司 |

4 |

4 |

江苏讯安信息安全技术有限公司 |

4 |

4 |

北方实验室(沈阳)股份有限公司 |

4 |

4 |

成都久信信息技术股份有限公司 |

4 |

4 |

上海纽盾科技股份有限公司 |

4 |

4 |

北京网御星云信息技术有限公司 |

4 |

4 |

北京卓识网安技术股份有限公司 |

3 |

3 |

成都尺物科技有限公司 |

3 |

3 |

电投(贵安新区)数据中心有限公司 |

2 |

2 |

杭州中正检测技术有限公司 |

2 |

2 |

苏州华舜网络安全技术有限公司 |

2 |

2 |

山东五棵松电气科技有限公司 |

1 |

1 |

卫界安全(泰安)科技有限公司 |

1 |

1 |

海南神州希望网络有限公司 |

1 |

1 |

国源天顺科技产业集团有限公司 |

1 |

1 |

中移(杭州)信息技术有限公司 |

1 |

1 |

南京禾盾信息科技有限公司 |

1 |

1 |

中资网络信息安全科技有限公司 |

1 |

1 |

润成安全技术有限公司 |

1 |

1 |

国网浙江省电力有限公司电力科学研究院 |

1 |

1 |

人保信息科技有限公司 |

1 |

1 |

帆软软件有限公司 |

1 |

1 |

中电福富信息科技有限公司 |

1 |

1 |

CNCERT陕西分中心 |

1 |

1 |

个人 |

631 |

631 |

报送总计 |

16222 |

5498 |

本周漏洞按类型和厂商统计

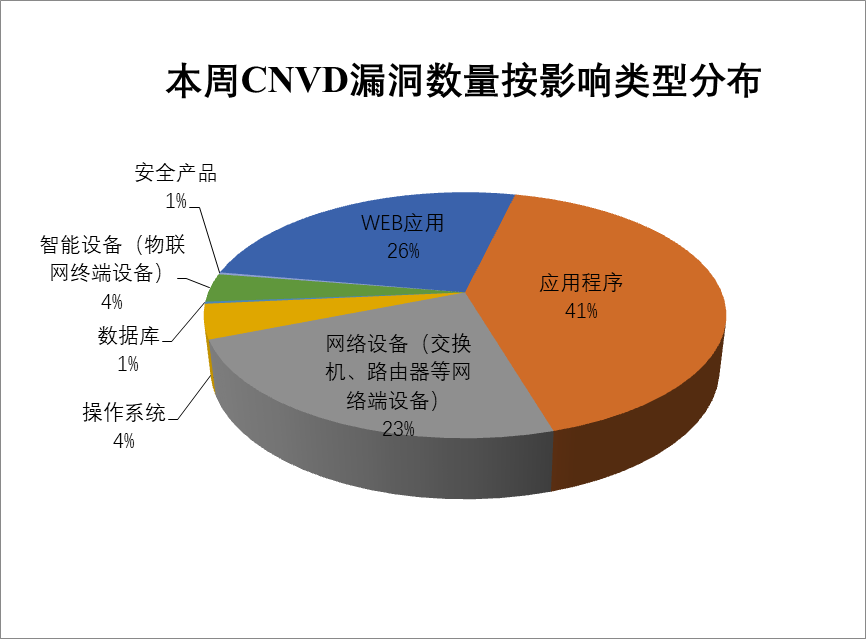

本周,CNVD收录了374个漏洞。应用程序156个,WEB应用97个,网络设备(交换机、路由器等网络端设备)88个,操作系统17个,智能设备(物联网终端设备)14个,安全产品1个,数据库1个。

表2 漏洞按影响类型统计表

漏洞影响对象类型 |

漏洞数量 |

应用程序 |

156 |

WEB应用 |

97 |

网络设备(交换机、路由器等网络端设备) |

88 |

操作系统 |

17 |

智能设备(物联网终端设备) |

14 |

安全产品 |

1 |

数据库 |

1 |

图2 本周漏洞按影响类型分布

CNVD整理和发布的漏洞涉及WordPress、Adobe、深圳市吉祥腾达科技有限公司等多家厂商的产品,部分漏洞数量按厂商统计如表3所示。

表3 漏洞产品涉及厂商分布统计表

序号 |

厂商(产品) |

漏洞数量 |

所占比例 |

1 |

WordPress |

49 |

13% |

2 |

Adobe |

35 |

9% |

5 |

深圳市吉祥腾达科技有限公司 |

21 |

6% |

4 |

D-Link |

20 |

5% |

3 |

Zoom |

19 |

5% |

6 |

Siemens |

13 |

4% |

7 |

Huawei |

13 |

4% |

8 |

Microsoft |

10 |

3% |

9 |

coolLabs |

9 |

2% |

10 |

其他 |

185 |

49% |

本周行业漏洞收录情况

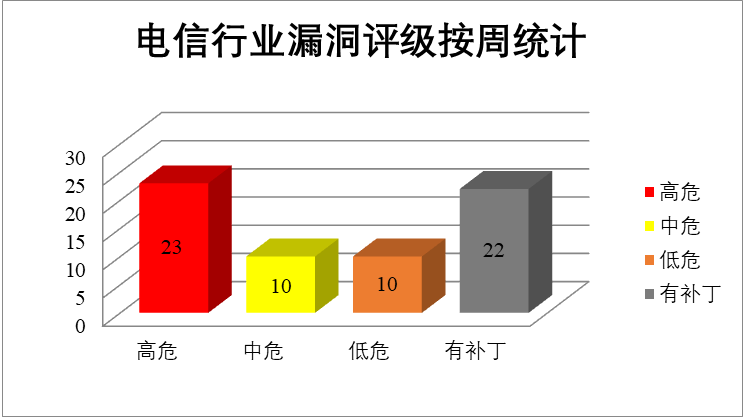

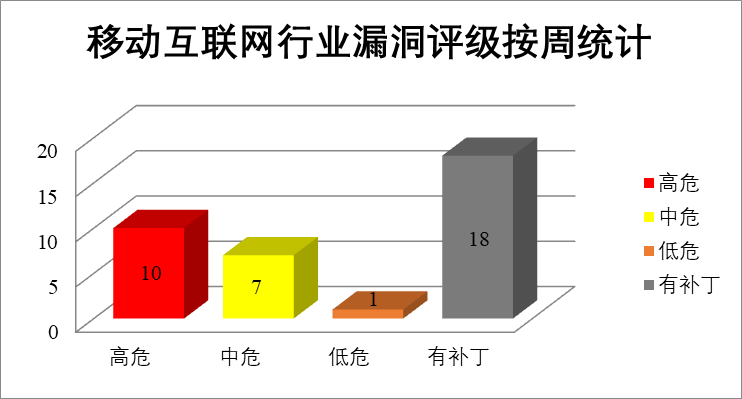

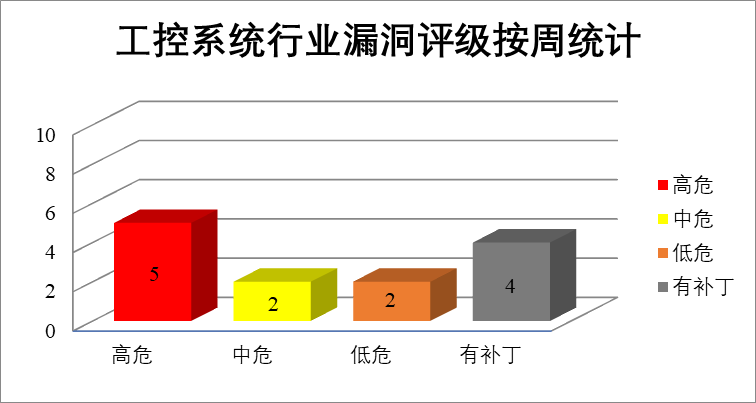

本周,CNVD收录了43个电信行业漏洞,18个移动互联网行业漏洞,9个工控行业漏洞(如下图所示)。其中,“Cisco IOS和Cisco IOS XE输入验证错误漏洞、Huawei EMUI/HarmonyOS竞争条件漏洞”等漏洞的综合评级为“高危”。相关厂商已经发布了漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

电信行业漏洞链接:http://telecom.cnvd.org.cn/

移动互联网行业漏洞链接:http://mi.cnvd.org.cn/

工控系统行业漏洞链接:http://ics.cnvd.org.cn/

图3 电信行业漏洞统计

图4 移动互联网行业漏洞统计

图5 工控系统行业漏洞统计

本周重要漏洞安全告警

本周,CNVD整理和发布以下重要安全漏洞信息。

1、Adobe产品安全漏洞

Adobe InCopy是美国奥多比(Adobe)公司的一款用于创作的文本编辑软件。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞在系统上执行任意代码或导致应用程序崩溃。

CNVD收录的相关漏洞包括:Adobe InCopy堆缓冲区溢出漏洞(CNVD-2025-18931、CNVD-2025-18932、CNVD-2025-18933)、Adobe InCopy越界写入漏洞(CNVD-2025-18934、CNVD-2025-18935、CNVD-2025-18936、CNVD-2025-18937)、Adobe InCopy内存错误引用漏洞(CNVD-2025-18938)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18931

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18932

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18933

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18934

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18935

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18936

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18937

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18938

2、Microsoft产品安全漏洞

Microsoft Word是美国微软(Microsoft)公司的一套Office套件中的文字处理软件。Microsoft Excel是美国微软(Microsoft)公司的一款Office套件中的电子表格处理软件。Microsoft Office是美国微软(Microsoft)公司的一款办公软件套件产品。该产品常用组件包括Word、Excel、Access、Powerpoint、FrontPage等。本周,上述产品被披露存在代码执行漏洞,攻击者可利用漏洞在系统上执行任意代码。

CNVD收录的相关漏洞包括:Microsoft Word代码执行漏洞(CNVD-2025-18817、CNVD-2025-18826)、Microsoft Excel代码执行漏洞(CNVD-2025-18819、CNVD-2025-18820、CNVD-2025-18823、CNVD-2025-18822、CNVD-2025-18821)、Microsoft Office代码执行漏洞(CNVD-2025-18818)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18817

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18819

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18818

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18820

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18823

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18822

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18821

https://www.cnvd.org.cn/flaw/show/CNVD-2025-18826

3、Zoom产品安全漏洞

Zoom Clients for Windows是Zoom公司开发的视频会议软件客户端,适用于Windows操作系统。Zoom Clients for iOS是Zoom官方为iOS设备(如iPhone、iPad)开发的视频会议应用,支持会议召开、屏幕共享、聊天等功能,适用于商务办公、远程教育等场景。Zoom Workplace是Zoom公司推出的AI优先协作平台,整合团队沟通、会议、文档协作等核心功能,并内置AI Companion智能助手以提升工作效率。Zoom Workplace Apps是一款集视频会议、团队协作、AI 辅助等功能于一体的企业级协作平台,主要面向混合办公场景。Zoom Workplace App for Linux是一款用于企业通信和协作的Linux应用程序。Zoom Workplace App for iOS是Zoom Communications推出的AI优先协作平台,专为iOS设备设计。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞提升权限,导致信息泄露,导致拒绝服务等。

CNVD收录的相关漏洞包括:Zoom Clients for Windows缓冲区溢出漏洞、Zoom Clients for iOS信息泄露漏洞、Zoom Workplace Apps缓冲区溢出漏洞、Zoom Workplace Apps堆缓冲区溢出漏洞、Zoom Workplace App for Linux拒绝服务漏洞、Zoom Workplace拒绝服务漏洞、Zoom Workplace缓冲区溢出漏洞、Zoom Workplace App for iOS拒绝服务漏洞。其中,除“Zoom Clients for Windows缓冲区溢出漏洞、Zoom Workplace缓冲区溢出漏洞、Zoom Workplace App for iOS拒绝服务漏洞” 外,其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19090

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19089

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19098

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19097

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19099

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19113

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19116

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19114

4、Apache产品安全漏洞

Apache Superset是美国阿帕奇(Apache)基金会的一个数据可视化和数据探索平台。Apache Tomcat是美国阿帕奇(Apache)基金会的一款轻量级Web应用服务器,用于实现对Servlet和JavaServer Page(JSP)的支持。Apache bRPC是美国阿帕奇(Apache)基金会的用于构建可靠和高性能服务的工业级RPC框架。Apache JSPWiki是美国阿帕奇(Apache)基金会的一款基于Java、Servlet和JSP构建的开源WikiWiki引擎。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取数据库敏感信息,在受害者的浏览器中执行javascript,导致拒绝服务等。

CNVD收录的相关漏洞包括:Apache Superset信息泄露漏洞(CNVD-2025-19102)、Apache Superset授权问题漏洞(CNVD-2025-19101)、Apache Superset SQL注入漏洞(CNVD-2025-19100)、Apache Tomcat授权问题漏洞(CNVD-2025-19105)、Apache bRPC拒绝服务漏洞、Apache Superset跨站脚本漏洞(CNVD-2025-19103)、Apache JSPWiki Image插件跨站脚本漏洞、Apache Tomcat拒绝服务漏洞(CNVD-2025-19106)。其中,“Apache Tomcat授权问题漏洞(CNVD-2025-19105)、Apache bRPC拒绝服务漏洞、Apache Tomcat拒绝服务漏洞(CNVD-2025-19106)”漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19102

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19101

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19100

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19105

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19104

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19103

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19107

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19106

5、D-Link DIR-825缓冲区溢出漏洞

D-Link DIR-825是中国友讯(D-Link)公司的一款路由器。本周,D-Link DIR-825被披露存在缓冲区溢出漏洞,该漏洞源于文件ping_response.cgi中参数ping_ipaddr的错误操作,攻击者可利用该漏洞通过损坏内存,使系统崩溃,中断服务运行。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:https://www.cnvd.org.cn/flaw/show/CNVD-2025-19233

更多高危漏洞如表4所示,详细信息可根据CNVD编号,在CNVD官网进行查询。参考链接:http://www.cnvd.org.cn/flaw/list

表4 部分重要高危漏洞列表

CNVD编号 |

漏洞名称 |

综合评级 |

修复方式 |

CNVD-2025-18878 |

WordPress WP Import Export Lite plugin任意文件上传漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://wordpress.org/plugins/wp-import-export-lite |

CNVD-2025-18890 |

D-Link G416 ovpncfg缓冲区溢出漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://supportannouncement.us.dlink.com/announcement/publication.aspx?name=SAP10367 |

CNVD-2025-18911 |

Huawei EMUI/HarmonyOS输入验证漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://consumer.huawei.com/en/support/bulletin/2024/3/ |

CNVD-2025-18930 |

NVIDIA Triton Inference Server Python后端越界写漏洞 |

高 |

目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载: https://github.com/triton-inference-server/server/releases |

CNVD-2025-19122 |

coolLabs Coolify远程命令执行漏洞 |

高 |

厂商已发布了漏洞修复程序,请及时关注更新: https://github.com/coollabsio/coolify/releases/tag/v4.0.0-beta.389 |

CNVD-2025-19215 |

WordPress Billplz Addon for Contact Form 7 plugin跨站脚本漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://wordpress.org/plugins/billplz-for-contact-form-7/ |

CNVD-2025-19250 |

ImageMagick输入验证错误漏洞(CNVD-2025-19250) |

高 |

厂商已发布了漏洞修复程序,请及时关注更新: https://github.com/ImageMagick/ImageMagick/releases |

CNVD-2025-19259 |

Cisco IOS和Cisco IOS XE输入验证错误漏洞 |

高 |

目前厂商已发布升级补丁以修复漏洞,补丁获取链接: https://www.cisco.com/c/en/us/support/index.html |

CNVD-2025-18896 |

D-Link G416 nodered tar文件命令注入漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://supportannouncement.us.dlink.com/announcement/publication.aspx?name=SAP10367 |

CNVD-2025-18929 |

NVIDIA Triton Inference Server Python越界读漏洞 |

高 |

目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载: https://github.com/triton-inference-server/server/releases |

小结:本周,Adobe产品被披露存在多个漏洞,攻击者可利用漏洞在系统上执行任意代码或导致应用程序崩溃。此外,Microsoft、Zoom、Apache等多款产品被披露存在多个漏洞,攻击者可利用漏洞获取数据库敏感信息,提升权限,在系统上执行任意代码,导致拒绝服务等。另外,D-Link DIR-825被披露存在缓冲区溢出漏洞,攻击者可利用该漏洞通过损坏内存,使系统崩溃,中断服务运行。建议相关用户随时关注上述厂商主页,及时获取修复补丁或解决方案。

吉公网安备 22017202000203号

吉公网安备 22017202000203号